Осторожно, ваши данные: 183 млн паролей утекли в сеть — что делать

Эксперты по кибербезопасности зафиксировали одну из крупнейших утечек данных за последние годы. Более 183 миллионов пар "электронная почта-пароль" были обнародованы, в том числе десятки миллионов учётных записей Gmail.

По словам исследователя Троя Ханта, который ведёт сайт Have I Been Pwned (HIBP), база данных объёмом примерно 3.5 ТБ была составлена за год активности вредоносных сетей-инфостилеров, которые тайно собирают логины и пароли с инфицированных устройств.

Важно отметить: сама инфраструктура Gmail (и других крупных почтовых сервисов) не была целенаправленно взломана. Утечка произошла через заражённые конечные устройства и агрегированные дампы данных.

Почему этот случай выделяется

Причин несколько:

-

Масштаб: 183 миллиона уникальных записей — цифра, достаточно редкая даже среди крупных утечек.

-

Свежесть данных: среди прочих, около 16,4 миллионов адресов, которые ранее не фигурировали ни в одной утечке.

-

Метод добычи: инфостилеры (infostealer-malware) без взлома корпораций, а через заражение пользователей. Это подчёркивает, что угроза исходит не только от хакеров-инфраструктурщиков, но и от обычных устройств пользователей.

-

Риск повторного использования паролей: если пароль один и тот же используется на разных сервисах — от почты до банков — компрометация почты становится началом цепочки.

Как это работает: от заражения до взлома

Ниже шаги типичной схемы:

-

Пользователь загружает программу, расширение браузера или файл из непроверенного источника.

-

На устройство попадает инфостилер-программа, которая записывает логины и пароли — часто захватываются сессии, куки, автозаполнение.

-

Затем данные продаются на подпольных площадках или передаются в открытый доступ.

-

Злоумышленники запускают credential stuffing — автоматический перебор украденных логинов/паролей на различных сервисах.

-

Если пароль был повторно использован, взлом одного аккаунта может дать доступ к нескольким.

Интересно, что многие пользователи даже не подозревают об инфекции своего устройства, потому что входы в почту и сервисы продолжают работать. Тем временем данные утекли.

Что это значит для обычного пользователя

-

Даже если вы не получили уведомление о взломе конкретного сервиса — это не гарантирует безопасность.

-

Повторно использованные пароли значительно повышают риск: один взломанный аккаунт может открыть доступ к другим.

-

В крупных компаниях это означает риск компрометации корпоративной почты, внутренних документов, персональных данных.

-

В малом бизнесе и у обычных пользователей — риск финансовых потерь, фишинговых атак, кражи личности.

Что можно и нужно сделать прямо сейчас

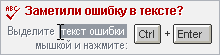

✔ Проверьте, были ли ваши данные скомпрометированы

Зайдите на сайт Have I Been Pwned (HIBP) и введите свой адрес электронной почты. Если он появился в утечках — получите информацию о дате и характере инцидента.

✔ Сбросьте пароль (особенно если используете его на нескольких сайтах)

Выберите уникальный, длинный и сложный пароль. Избегайте повтора паролей на разных ресурсах.

✔ Включите двухэтапную или многофакторную аутентификацию (2FA/MFA)

Даже если пароль компрометирован — дополнительный фактор может остановить злоумышленника.

✔ Используйте менеджер паролей

Храните пароли в зашифрованном виде, не в браузере, и избегайте автозаполнения на сомнительных устройствах.

✔ Проверяйте устройства и программы

Поддерживайте антивирусное ПО, обновляйте программы, избегайте загрузки из непроверенных источников.

✔ Разумно подойдите к браузерным расширениям и приложениям

Они могут быть источником инфостилеров — особенно если запрашивают доступ к паролям или куки.

Почему не стоит ждать

По мнению специалистов, ситуация с утечками стала нормой, а не исключением. Например, в июне 2025 года было обнаружено утечка из 16 миллиардов записей логинов/паролей в ряде массивных баз.

"Реальная угроза — самоуспокоенность. Повторное использование паролей — верный путь к катастрофе", — предупреждает Трой Хант.

Каждый пользователь может стать целью автоматизированного перебора украденных пар — и время на реагирование играет ключевую роль.

Часто задаваемые вопросы

1. Нужно ли поменять пароль сразу?

Да — если ваш email адрес фигурирует в утечке или вы использовали тот же пароль на других сервисах.

2. Что если у меня включена 2FA?

Это уже хороший шаг. Но всё равно проверьте, не нарушены ли пароли на других сервисах с тем же логином или паролем, и включите 2FA на максимально возможных ресурсах.

3. Могут ли злоумышленники взломать Gmail напрямую?

В данном случае — нет. Gmail не был взломан через серверы. Утечка произошла через инфостилеры на устройствах пользователей.

4. Что такое credential stuffing?

Это атака, при которой украденные пары логин/пароль автоматизированно пробуются на множестве сайтов.

5. Какие сервисы проверяют, были ли скомпрометированы мои данные?

Помимо HIBP, существуют менеджеры паролей с функцией проверки на утечки, инструменты Google Password Manager, а также сервисы мониторинга даркнета.